Radikale Töchter — netflix will Stimmen klauen — Chatkontrolle-Konterrevolution — Routerverbot USA — Polizei meldet Sicherheitslücken — advocado

Heute begrüßen wir Christopher Kunz in unserer Runde. Christopher ist Security-Experte, kann ein abgeschlossenes Informatikstudium vorweisen und schreibt seit langem für heise. Gemeinsam klappern wir die Nachrichten ab und reden dann vor allem lang darüber, dass die Meldung einer zunächst gewöhnlich erscheinenden Sicherheitlücke dazu führte, dass die in zahlreichen Bundesländern die Polizei ausrückte und nachts die Admins aus dem Bett klingelte.

Für diese Episode von Logbuch:Netzpolitik liegt auch ein vollständiges Transkript mit Zeitmarken und Sprecheridentifikation vor.

Bitte beachten: das Transkript wurde automatisiert erzeugt und wurde nicht nachträglich gegengelesen oder korrigiert. Dieser Prozess ist nicht sonderlich genau und das Ergebnis enthält daher mit Sicherheit eine Reihe von Fehlern. Im Zweifel gilt immer das in der Sendung aufgezeichnete gesprochene Wort. Formate: HTML, WEBVTT.

Transkript

Shownotes

Gast: Christopher Kunz

- Si vis pacem, para bellum.: Si vis pacem, para bellum.

- heise online: Dr. Christopher Kunz | heise online

- Security: “Passwort” Folge 48: Digitale Unabhängigkeit, kranke Akten, behämmerter Speicher

- media.ccc.de: “Passwort” – der heise security Podcast live vom 39C3

- media.ccc.de: APT Down and the mystery of the burning data centers

Radikale Töchter

- LinkedIn: Ohne jede Begründung streicht uns das Innenministerium fast 300.000€ Radikale Töchter arbeiten seit März 2025 auf einem Projekt der Bundeszentrale für politische Bildung. Im Februar kommt dann durch… | Cesy Leonard | 114 comments

- Radikale Töchter: Radikale Töchter: MUT spenden

netflix will Stimmen klauen

- Fun Facts: Deepfakes eskalieren: Warum Frauen im Netz nicht mehr sicher sind | Fun Facts mit Pheline Roggan

- nicht-nett-flix.de: Nicht Nett Flix: Stoppt den Stimmen-Klau bei Netflix!

- www.sprecherverband.de: Rechtsgutachten: Netflix AI Training [PDF]

- www.sprecherverband.de: Rechtsgutachten Netflix AI Training [PDF]

- CRE: Technik, Kultur, Gesellschaft: CRE150 Filmsynchronisation

Chatkontrolle-Konterrevolution

- mepwatch.eu: Mit den Stimmen von Union und Teilen der SPD

- www.europarl.europa.eu: Agenda – Thursday, 26 March 2026

Routerverbot in den USA

- heise online: USA verbieten alle neuen Router für Verbraucher

Die Polizei, dein Freund und Hotfixer

- Security: WTF: Polizei rückte Samstagnacht wegen Zero-Day aus

- Security: Zero-Day erlaubt Codeausführung in WindChill und FlexPLM

- Security: Kritische Sicherheitslücke in Citrix Gateway und Netscaler ADC

Leak bei advocado

- www.ccc.de: CCC | Debug-Modus bei Legal-Tech-Plattform advocado legt sensible Daten offen

- GitHub: BSI-Bund/Stand-der-Technik-Bibliothek: Stand-der-Technik-Bibliothek (200 ★)

Termine

Datenspuren

- datenspuren.de: Datenspuren 2026

- talks.datenspuren.de: Datenspuren 2026

Epilog

- IETF Datatracker: RFC 2322: Management of IP numbers by peg-dhcp

Und dann sitzt du morgens beim Frühstück und hörst von Sicherheitslücken eines Tools, bei dessen Einführung du seinerzeit beim ehemaligen Arbeitgeber mitgewirkt hast.

Und dann wird der ehemalige Arbeitgeber auch noch genannt. Upsi.

Sehr spannende Story. Danke für die Sendung!

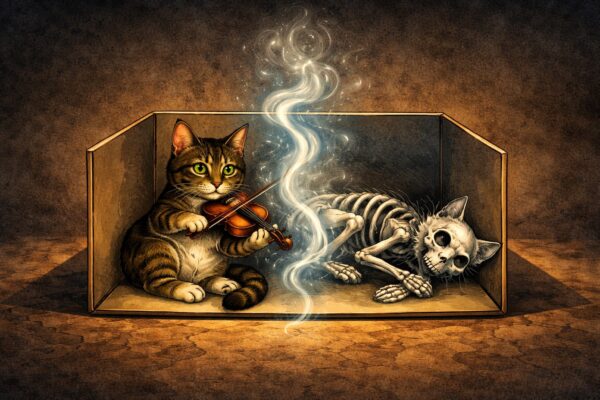

Katzenmusik: Schrödingers Katze gab es nie. Die Wellen-Teilchen-Gleichung ist falsch. Schrödinger hat das mit einer Katze verglichen; ist sie da, oder ist sie nicht da? Das lustige ist, es geht um die Box und nicht um die Katze. Die Katze gab es nie, aber denken Sie dochmal über die Katze nach.

Wollen Sie Privatsphäre, oder haben Sie verstanden, dass wir Ihre Privatsphäre verletzten und Sie nach Erlaubnis fragen, wenn Ihre Antwort „ja“ lautet?

Das verlustfreie kopieren von Daten dubliziert eben auch Stimmen. Klauen würde behaupten, dass die Person dann plötzlich gar keine Stimme mehr hätte.

Mundtot machen wäre Mord, das wäre ja die Reaktion vom Rufmord.

Es wäre die Chefkontrolle, wenn die Chatkontrolle wirklich für alle gleiche Sanktionen hervorbringen würde – und das wäre tatsächliche Anarchie.

Ich rechne fest mit dem Machtmissbrauch, enttäuscht mich nicht.

Zum Routerverbot in den U.S.A. – ihr schaut da von draußen noch mit „demokratischen“ Maßstäben drauf: Wenn die Router in den Staaten produziert werden müssen, dann gelten für Hardware und Software Amerikanische Gesetze: Damit kann der DNS festgenagelt werden (keine ausländische Propaganda) und ein Wortfilter (antifa, diversity, gender, etc.) fest eingebaut werden: Das ist die Vorbereitung für die Great Freedom Firewall nach chinesischem Vorbild. Der Demokratiezug ist abgefahren.

Ich habe noch mehr Musikw[nsche weiter unten

David Hasselhoff>

I’ve been looking for freedom

I’ve been looking so looooong

Ich verstehe die Position der Synchronsprecherinnen. Doof, erinnert an die Einführung des Tonfilms. Die Klavierspieler haben damals in den Kinos ihre Jobs verloren.

Richtig. Außerdem will ich mal darauf hinweisen, dass es nicht, wie von Linus behauptet, ein Thema von globaler Relevanz ist. Ich dachte sogar, nach meiner Erfahrung mit internationalen Kollegen in den Niederlanden, dass es vor allem Deutschland und eventuell Frankreich beträfe. Gut, laut Wikipedia (Synchronisation_(Film)#Europa) sind auch noch (neben den deutsch-/französischsprachigen Nachbarländern) Italien, Tschechien und Ungarn „Synchron-Länder“… dennoch, es ist eher die Ausnahme und seit ich Ende der 1990er die Mehrsprachigkeit und optionale Untertitel mit DVDs kennenlernte, mag ich keine synchronisierten Filme mehr sehen! Auch japanische Filme, bei denen ich kein Wort verstehe, schaue ich lieber im Original. Ich kann gut lesen. Verstehe ich Sprachen teilweise, ist das eine tolle Gelegenheit, nebenbei zu lernen!

Heeee LNP, ich wollte mal kurz einen Outro-Track für die nächste Episode vorschlagen:

Afroman – Lemon Pound Cake

https://www.youtube.com/watch?v=9xxK5yyecRo

Warum? Der armen Mann hatte eine Hausdurchsuchung, bei der nichts gefunden wurde. Und die Polizei hat dabei ein paar Sachen kaputt gemacht, die sie dann nicht bezahlen wollte, also „musste“ er leider lustige Lieder über die Durchsuchung machen.

Wird hier gut zusammengefasst:

https://www.youtube.com/watch?v=rIEGz9LtF3I

Und hier juristisch bewertet. Sehr lustig!

https://www.youtube.com/watch?v=0pvJmxe7LdE

PS: Ja, ist eher OT, I know.

Zu Windchill/FlexPLM: Für mich hört sich das so an, als wenn der Einsatz der Polizei nicht einen Server daran hindern will irgendeinem Botnetzwerk beizutreten, sondern schützen die Informationen die in der PLM-Software verwaltet werden (und kritische Informationen die sonst so in diesen Unternehmensnetzwerken zu holen sind). Und damit sind wir beim Thema Wirtschaftsspionage; was dann in Deutschland auch den ganzen buzz erklärt.

Genau das hatte ich auch als Erklärung für das „Warum“ im Sinn. Ein PLM-System beinhaltet oft den „digitalen Zwilling“ einer Maschine mit allem Entwicklungs-Knowhow (3D-Konstruktionsdaten, Datenblätter, Stücklisten, Schaltpläne, Prüf- und Messergebnisse, uvm.). Die Angst, „wenn DIE unsere Daten haben, bauen DIE alles nach“, ist meiner Erfahrung nach im Maschinenbau recht groß.

yepp – mein erster Gedanke war auch: die genannten Firmen (EADS, MAN, ZF) sind doch Hersteller/Zulieferer für die Rüstung, oder?

Vielen Dank für die spannende Diskussion!

Zum Ende hin hatte Linus ja Überlegungen angestellt, ob nicht das BSI/eine staatliche Stelle fertige Hotfixes, Patches oder Container zur Verfügung stellen könnte, die dann einfach alle nutzen können.

Dazu wollte ich kurz dieses Projekt von ZenDiS (das „Zentrum für Digitale Souveränität der Öffentlichen Verwaltung“) und OpenCode einwerfen:

https://container.gov.de/

Das Projekt befindet sich derzeit wohl noch im Aufbau aber die Grundidee laut ihrer Website ist

„Mit der Secure Government Container Initiative (SGCI) stellt openCode […] geprüfte und gehärtete Container-Images für die öffentliche Verwaltung bereit.“

Das ist zwar primär wohl „nur“ für deutsche Behördern etc. gedacht aber da das Projekt offen ist und alle Container auf deren Gitlab-Instanz liegen (https://gitlab.opencode.de/open-code/oci) könnte das ja schon ein guter Schritt in Richtung der Wunschvorstellung von Linus sein.

Mh, das BSI ist dem Innenministerium unterstellt. Ob man von denen wirklich Patches beziehen möchte weiß ich nicht so recht…

Bevor noch jemand nachsieht: Telekom Secure Basic ist nur für Geschäftskunden und da kostenlos. Für Privatkunden kann man ein Sicherheitspaket kostenpflichtig buchen und bekommt eine bis fünf Norton Virenscannerlizenzen. Ob und welche netzseitigen Maßnahmen dabei sind, erfährt man in der wolkigen Beschreibung nicht. Finde ich nicht überzeugend.

Ich mahne die Auflösung des Cliffhangers (Elfen) in der nächsten Folge an!

Wir haben am Montagmorgen auch eine aufgeregte Anfrage von einem unserer Kunden (großer deutscher Konzern, der nicht im Podcast genannt wurde ;-) ) bekommen mit Hinweis die Warnung des Herstellers und den Zusatz „Heise hat auch schon darüber berichtet!“…. die Software haben wir bei denen nicht eingeführt und ich weiß auch gar nicht, welches der beiden Produkte die nutzen, aber man wollte unbedingt wissen, ob unsere Software eventuell auch diese Lücke hat… also eine gewisse „Unruhe“ in dem Unternehmen gab es da auf jeden Fall… :-D

Im PLM liegen alle Konstruktionsdaten. Hab selbst das bei einem Mittelständler mit eingeführt. Daneben parkt ein Unternehmen da auch gern alle digitalen Dokumente drin. Insofern ist die Software erheblich wichtiger als die Mailserver. Wer das PLM hat, hat das Unternehmensknowhow. Manche haben auch offene Schnittstellen für Lieferanten. Da und wo geheime Produkte (Militär) hergestellt werden macht ein Patch am Sonntag durchaus Sinn.

Das denke ich auch. Ich habe Jahre lang mit einer (anderen) PLM Software in einem Automobilkonzern zu tun gehabt – da ist einfach alles drin. Konstruktionsdaten, Fertigungsprozesse, Forschung etc.

Das ist auch gar nicht auf Maschinenbau etc begrenzt.. auch in der Lebensmittelindustrie, Pharma etc. kommen spezielle PLM-Lösungen zum Einsatz… mit allen Rezepturen/Formeln, Zertifikaten, rechtlichen Prüfungen, Lieferantendaten usw.. also auch hier das gesamte Unternehmenswissen… für „Mitbewerber“ auf jeden Fall ein sehr interessanter Datenschatz..

Ich fände es super wichtig, dass ihr nochmal über diesen „age verification at the OS level“ komplex sprecht, sowie den Umgang verschiedener Open-Source-Projekte (systemd) damit.

Danke für die spannende und informative Folge. Zu der Windchill/FlexPLM Sicherheitslücke und der anschließenden Diskussion, welche Rolle (deutsche) Behörden wie das BSI haben können oder sollten, drägte sich mir eine Frage auf.

Geht der Cyber Resilience Act nicht genau in diese Richtung? Soweit ich es verstanden habe, soll der die Security von Software-Produkten erhöhen und Hersteller zu „secure by design“ und „secure by default“ verpflichten. Also nicht nur beim Entwurf, sondern über den gesamten Lifecycle hinweg: Schwachstellenmanagement, Meldeprozesse, Update-Pflicht und der ganze Bums. Mit ggf. Strafen bei Nichteinhaltung oder Verletzung der Richtlinien.

Mich würde interessieren, ob ihr euch schon damit beschäftigt habt und was ihr dazu denkt. Wird das die Cyber Sicherheit in Europa merklich erhöhen oder wird das nur in einem Dokumentationswahn für Hersteller enden?

Hallo,

zum Thema FlexPLM:

Aktuell beschäftigt sich ein guter Teil der Industrie, dank NIS2 und CRA erstmalig mit Cybersicherheit, Meldeketten und den jeweiligen Folgen bei Nichtbeachtung. Also folgendes Szenario:

– Der Softwarehersteller wird über einen Pentest oder eine Kundenrückmeldung auf die Sicherheitslücke am Freitagnachmittag aufmerksam gemacht.

– Daraufhin wird der frisch vom IHK-Lehrgang gekommene NIS2-Verantwortliche in Kenntnis gesetzt und muss jetzt über das weitere Vorgehen entscheiden.

– Nach dem Motto: Bloß nichts verkehrt machen, wird in alle Richtungen informiert. Also BSI, aber auch Anzeige gegen unbekannt beim BKA.

Die Anzeige enthält dabei mehrfach das Wort „cyber“ und ein Verzeichnis der Kunden, welches direkt aus dem Firmen CRM exportiert wurde (leider ohne Filter, also alle bisherigen Vertriebskontakte). Die zuständigen SAP-Experten sind ja bereits im Wochenende.

– Beim BKA landet die Anzeige, bei dem am Wochenende diensthabenden Cyber-Sicherheitsbeamten, der unverzüglich und ohne weitere weitere Prüfung eskaliert (bloß nichts verkehrt machen!). Durch zögern verdient man sich keine 3 goldenen Sterne auf dem Rangabzeichen :-)

– Da alles ganz wichtig und gefährlich klingt, kommt die Meldekette in Gang und das BKA verpflichtet die LKAs, umgehend alle genannten Kunden zu kontaktieren. Ab hier lässt sich nichts mehr stoppen und jedes Polizeirevier löst die Angelegenheit nach eigenem ermessen.

Moin, ihr hattet vor ca einem halben Jahr ja mal über den Fall modern solutions geredet und ja betont wie wichtig der für die digitale Sicherheit ist. Habt ihr eigentlich inzwischen das Update gegeben, dass die Verfassungsbeschwerde abgelehnt wurde? Kann mich nicht dran erinnern, aber kann auch sein, dass ich das verpasst habe