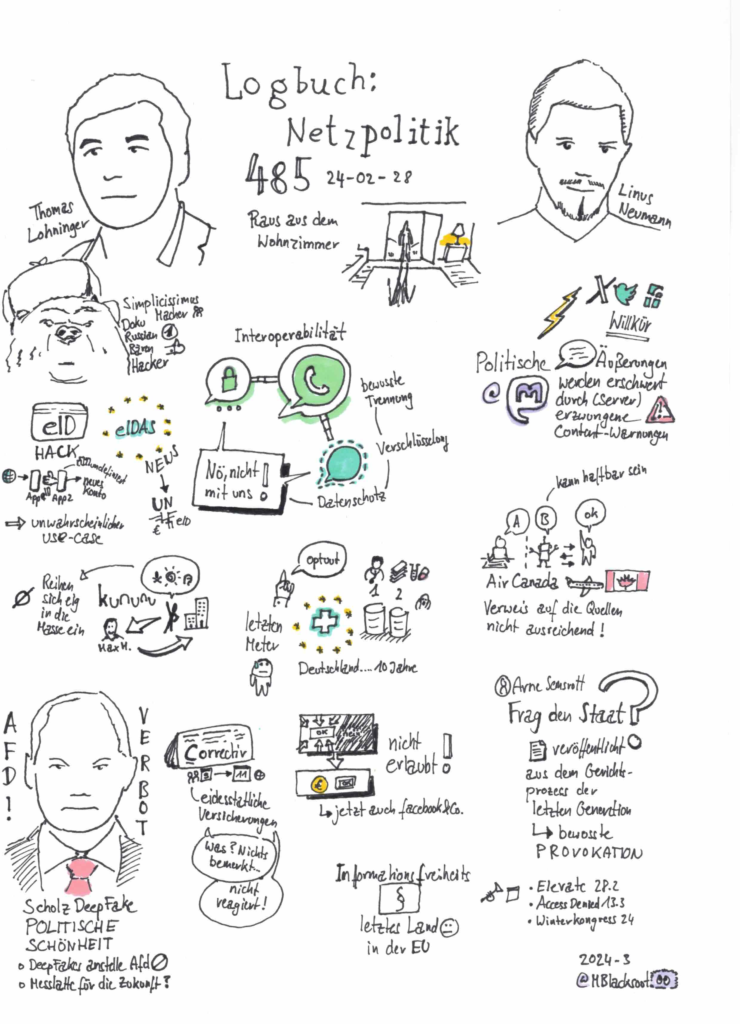

Linus Neumann 0:24:06

Naja, also pass auf, Situation war irgendwie so, schreibt jemand mich an,ein Journalist, der kann ja, kann man auch sagen, der hat mich ja zitiert, also es waren,Marcel Rosenbach und Max Hoppenstedt vom Spiegel und sagen hier,wir haben einen, der sagt, der hat die E-ID gehackt, kannst du mal bitte gucken.Und demonstriert also folgenden Angriff.Und zunächst installiert er, also es funktioniert auf einem iPhone,diese Demo wird vorgeführt auf einem iPhone,zunächst installiert er eine bösartige App.Diese bösartige App, könnte man sich jetzt in einem theoretischen Szenario so vorstellen,das ist jetzt vielleicht irgendeine Gaming-App oder so oder irgendeine Taschenlampen-App,die vordergründig keine EID-Funktion hat,aber hintergründig einen Klon der EID-Funktion, also die gleiche Code-Basis,sagen wir mal, wie die Ausweis-App.Und allerdings ergänzt um so eine, alles was du hier eingibst,spreche ich mit einem anderen Server.Also eine gebäckdorte E-ID-App, eine gebäckdorte Ausweis-App,die unter irgendeinem Vorwand auf deinem Telefon installiert wurde.Schwer genug, aber gehen wir mal davon aus, dass es gelingen würde.Dem liegt jetzt irgendwie entgegen, dass potenziell der Apple App Store natürlichauf so etwas achten sollte, aber da wissen wir auch, dass er es nicht immermacht, dass da auch immer mal wieder eine bösartige App es reinschafft.Also nehmen wir mal an, diese App ist jetzt installiert.Und dann geht er auf eine Webseite, die eine E-ID-Aktion auslöst.Du bist also auf dieser Webseite und dann sagt er, du kannst jetzt weitermachen.Was möchtest du jetzt zum Beispiel mit der Ausweis-App auf deinem Handy weitermachen?Dann sagst du, genau das möchte ich machen. Dann sagt der, installier die mal.Jetzt geht der in dieser Demo sogar hin, installiert die offizielle Ausweis-Appaus dem App-Store und drückt dann auf,jetzt möchte ich hier diese E-ID-Aktion ausführen.Das kann jetzt eine Authentifizierung sein, dass du einfach sagst,wer du bist oder auch irgendeine Autorisierung von etwas, völlig egal,also eine E-ID-Aktion wird ausgelöst.Und in dem Moment meldet sich seine Fake-App,übernimmt diesen E-ID-Vorgang und sagt, ah, alles klar, du möchtest jetzt hiereine E-ID-Aktion machen, dann gib mal bitte deinen PIN ein,ach so, gib den mal bitte nochmal ein und hier, jetzt geht's zurück und dannhat er ein Konto eröffnet in deinem Namen bei einer Bank.Und deine tatsächliche E-ID-Transaktion, wo könnte man theoretisch sogar auchnoch durchführen oder die bricht dann halt mit einem Fehler ab.So, erstmal ziemlich beeindruckend, weil in dieser Demo siehst du erstmal nur,wie die ganze Zeit genau das gemacht wird, was da steht,nämlich Ausweis-App installieren, Link drücken und auf einmal hat der eben quasiparallel dir in Wirklichkeit andere Dinge zur Authentisierung gegeben.Also nicht das, was weiß ich, die Punktestandabfragen aus Flensburg oder wasauch immer du da vielleicht machen wolltest, sondern eben die Eröffnung eines Kontos.So, und jetzt denken natürlich alle, oh mein Gott, krasse Schwachstelle in der E-ID.Und dann hat er auch noch so ein Paper dazu geschrieben, worin jetzt die Problemebestünden und sagt aber dann irgendwie so, das Problem bestünde also jetzt daran,dass das alles Open Source ist.Und hat dann relativ komische Argumentationen, worin jetzt der Fehler angeblichbestehen würde und was davon zu halten ist und was nicht.Und da wurde ich so ein bisschen hellhörig, weil der einzige wirkliche Fehleroder das einzige wirkliche Problem, was der oder die anonyme Person,pseudonyme Person da entdeckt hat, ist,du hast im Prinzip,wenn du von so einer Webseite kommst und an eine andere App übergeben möchtest,gibt es grundsätzlich zwei Möglichkeiten.Das eine ist, du machst das über das Protokoll.Ich habe zum Beispiel festgestellt.Dass ich irgendwann zufällig so im Internet auf so einen Magnet-Link geklickt,also so einen Torrent-Link und dachte so, naja, ich habe ja gar keine Torrenting-App auf dem iPhone.Phone und da ging aber trotzdem eine auf, nämlich die Management App für meinen,NAS Server, die hatte sich registriert für den Protokoll Identifier,Magnet Doppelpunkt Slash Slash und,dann kann, dafür können sich Apps registrieren, du bist irgendwie eine App,sagst du so, pass auf, ich kann, ich bin eine FTP App und wenn ihr jemand FTPöffnen möchte, FTP, sorry, müssen wir mal klarer File Transfer Protocol.Ich bin dafür registriert, ich möchte gerne angeboten werden. Ich kann dat.Genauso hatte sich diese NAS-App eben registriert für Magnet Links.Das habe ich denn nicht erlaubt, das wusste ich noch nicht mal.Und das können auch mehrere Apps machen. Und wenn es mehrere Apps machen,Dann sagt die Apple-Dokumentation dazu, welche der Apps dann aufgeht oder ichdir anbiete, wenn es mehrere sind, in welcher Reihenfolge oder was auch immer, das ist undefiniert.Da gibt es keine Möglichkeit, sich da vorzudrängeln. Das ist einfach nicht definiert.Ich habe mit dem Klaus Rodewick von ModZero, einem Kollegen,mit dem ich ein oder andere Mal zusammengearbeitet habe, den ich im Apple-Security-Bereichsehr schätze, mit dem haben wir irgendwie auch versucht herauszufinden,liegt das am Alphabet, liegt das an der Installationsreihenfolge,aber nein, Apple-Dokumentation ist da genau richtig, es ist undefiniert.Und dieses Verfahren nutzen die.Es gibt noch ein zweites Verfahren und das nennt sich von der Benennung etwasirreführend Universal Link.Und zwar haben die iPhone-Nutzerinnen unter euch sicherlich schon mal zum Beispielyoutube.com oder spiegel.de besucht oder der Süddeutsche macht das auch.Und dann die sagen, möchtest du diese Seite in der Spiegel-Online-App öffnen?Ja, oder möchtest du diese Seite in der YouTube-App öffnen?Und das ist dann eine Anweisung, die nicht quasi sagt, ich bin hier ein Link vom Typ E-ID,sondern ich bin ein Link vom Typ, ich möchte mit exakt dieser spezifischen Bundle-ID,was weiß ich, com.spiegel.de oder wie auch immer diese App dann heißt.Und du kannst dann quasi über diese Art des Universal Linkings spezifisch ineine, und zwar eindeutig in genau eine App linken.Also youtube.com linkt immer nur in die YouTube App.Und wenn du die nicht hast, steht da, du kannst sie installieren.Und Apple sagt auch, dass sie das empfehlen.Und der Fehler ist also, dass in diesem E-ID-Verfahren gesagt wurde, wir möchten.Also in der Designentscheidung festgelegt wurde, wir machen das mit dem Protocol Identifier,also mit dem Custom URL Scheme, das eben EID Doppelpunkt Slash Slash heißt.Und offenbar gab es in dieser EID-Situation auch den Wunsch,dass sich dafür unterschiedliche Apps registrieren können.Also es war eine bewusste Designentscheidung, dass man mehrere Apps dafür registrieren kann.So zumindest die Hintergrundinformationen.Das wurde offenbar getrieben so von Krankenkassen, die nämlich sagen,ey pass mal auf, wenn wir hier unsere Krankenkassen-App haben und die Leutesollen sich in dieser App anmelden mit ihrem Personalausweis,Dann wollen wir nicht auch noch sagen, installiere dir jetzt mal bitte die Ausweis-App,sondern wir wollen diese E-ID-Funktion in unserer App direkt auch selber mit drin haben.Und jetzt muss man natürlich sagen, das kann man ja auch wieder gut verstehen.Weil natürlich dieser Medienbruch wieder Nutzerinnen und Nutzer kosten wird,die dann sagen, ey komm, jetzt habe ich gerade diese scheiß Krankenkassen-Appinstalliert oder die Bank-App, jetzt soll ich noch eine App installieren.Wie viele Apps soll ich denn jetzt hier noch installieren?Da kann ich schon verstehen, dass die die Anforderungen oder den Wunsch habenzu sagen, können wir nicht bitte auch diese E-ID-Geschichte auch direkt bei uns abbilden.Ja, nur schließt, also ergibt sich daraus bei mir immer noch nicht zwingend,dass die dann auch auf eid colon slash slash reagieren muss,um den kompletten Funktionsumfang der Ausweis-App abzubilden.Ja, deswegen ist meine Einschätzung zu diesem Thema, dass man das also überdas Custom-URL-Skip macht, war ein Fehler, sollte man nicht machen,also wird auch von Apple seit Jahren von abgeraten.Dazu gehört, sollte es einen Universal Link geben, also spezifisch auf die Ausweis-Appund nur die eine Ausweis-App gelinkt werden.Und das sollte in meiner Lesart trotzdem nicht verhindern, dass jetzt vertrauenswürdigeAnbieter eine E-ID-Prüfung auch direkt in ihre App einbauen.Und es ist auch kein Problem, dass die Ausweis-App Open Source ist, ganz im Gegenteil.Interessanterweise, dieser Control-Alt, der da jetzt irgendwie sich rühmt oderdie sich rühmt, eine schwere Schwachstelle in E-ID gefunden zu haben,gibt diese Empfehlung irgendwie an Stelle 9.Also hat acht wichtigere Kritikpunkte und als neunte Empfehlung irgendwie jahier mal auf das von Apple empfohlene aktuelle Verfahren umzusteigen.Und dafür, dass da aber sehr viel Energie reingeflossen ist,diesen Angriff durchzuführen und zu demonstrieren und auch zu implementieren, infunktionierend,glaube ich der Person irgendwie nicht so ganz, dass die so ein geringes Verständnisdavon hat, was sie da gefunden hat und was nicht.